Kangle免费版防注入提高安全支持win和linux

SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意的)SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。比如先前的很多影视网站泄露VIP会员密码大多就是通过WEB表单递交查询字符暴出的,这类表单特别容易受到SQL注入式攻击.

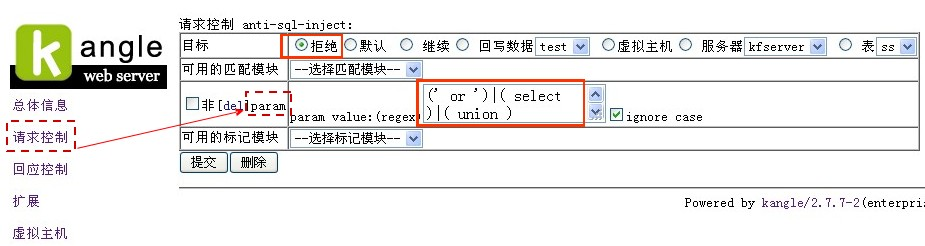

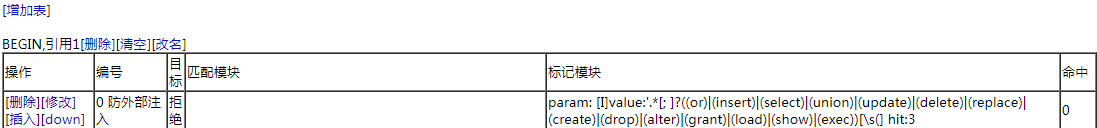

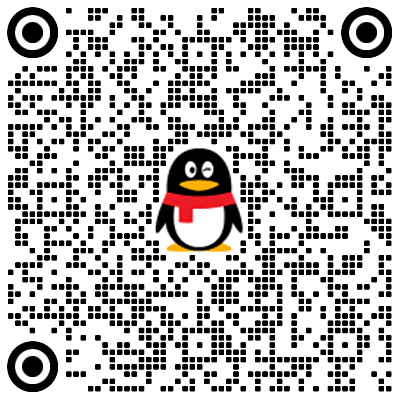

防SQL注入攻击,需要使用请求控制的内标记模块“param”。如下图:

param value 处输入:

'.*[; ]?((or)|(insert)|(select)|(union)|(update)|(delete)|(replace)|(create)|(drop)|(alter)|(grant)|(load)|(show)|(exec))[\s(]

分类:

kangle使用方法

标签:

暂无标签

版权申明

本文系作者 @天边的云 原创发布在Loshub站点。未经许可,禁止转载。

暂无评论数据